Фахівці в області кібербезпеки виявили критичну вразливість в SIM-картах, що дозволяє за допомогою SMS зламати практично будь-який смартфон і стежити за його власником. У зоні ризику знаходяться власники пристроїв від Apple, ZTE, Motorola, Samsung, Google, HUAWEI і інших компаній. Експерти кажуть, що це самий витончений тип атаки, які коли-небудь існували в мобільних мережах.

Уразливість, що отримала назву SimJacker, знаходиться в програмному забезпеченні SIMalliance Toolbox Browser (S @ T Browser), вбудованому в більшість SIM-карт, які використовуються мобільними операторами як мінімум в 30 країнах світу. Зловмисники можуть вдатися до неї незалежно від марки пристрою жертви. За словами фахівців, цей експлойт успішно використовується хакерами останні кілька років. Вони зафіксували реальні атаки на пристрої практично всіх виробників, включаючи Apple, Samsung, Google, HUAWEI та інших. Злому схильні навіть гаджети інтернету речей з SIM-картами.

S @ T Browser представляє собою додаток, який встановлюється на SIM-карти, в тому числі і на eSIM, як частина SIM Tool Kit (STK), і призначений для того, щоб мобільні оператори могли надавати своїм клієнтам різні базові послуги. S @ T Browser містить ряд інструкцій STK, таких як відправка повідомлень, настройка дзвінків, запуск браузера, надання локальних даних, запуск по команді і відправка налаштувань, які можуть бути активовані повідомленням.

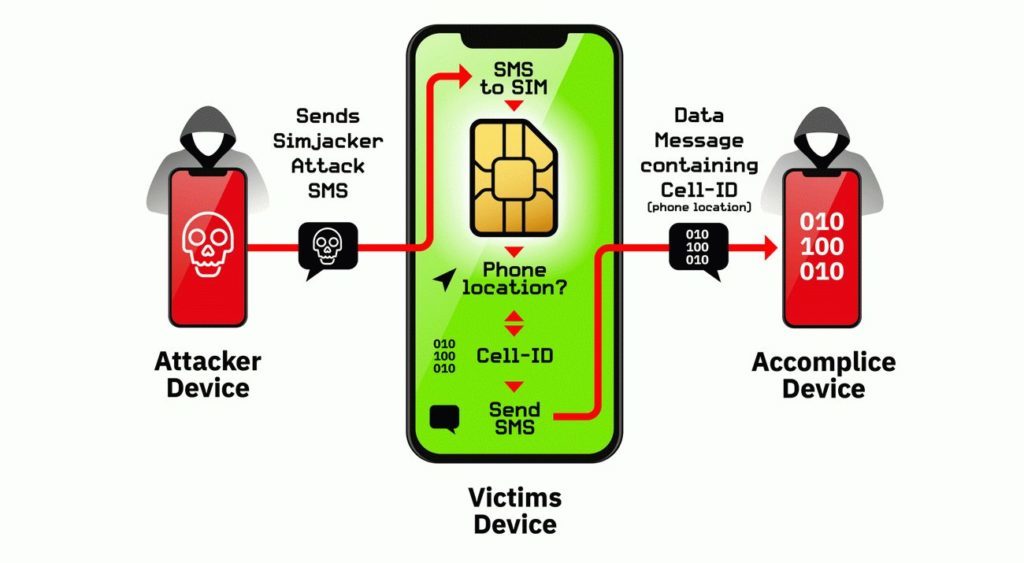

Використовуючи GSM-модем за 10 доларів, зловмисники можуть відправити на апарат жертви підроблене повідомлення, що містить шкідливий код. Це дозволяє їм:

- Отримати місце розташування цільового пристрою і його IMEI

- Поширювати будь-яку інформацію шляхом відправки підроблених повідомлень від імені жертв

- Здійснювати дзвінки на платні номери

- Шпигувати, наказавши пристрою зателефонувати за номером телефону зловмисника

- Завантажувати шкідливі програми, змушуючи браузер пристрою відкривати шкідливі веб-сторінки

- Відключати SIM-карту

- Отримувати інформацію про мову на пристрої, заряді акумулятора і т. Д.

Під час атаки користувач абсолютно нічого не підозрює. Відмінністю SimJacker від інших способів отримання інформації про місцезнаходження жертви полягає в можливості виконання дій, зазначених вище. Ця атака також унікальна тим, що її не може визначити антивірусне ПЗ, оскільки вона містить ряд інструкцій, які SIM-карта повинна виконувати.

Всі технічні подробиці цієї уразливості будуть опубліковані в жовтні цього року. За словами дослідників, однією з головних причин її існування сьогодні – використання застарілих технологій в SIM-картах, специфікації яких не оновлювалися з 2009 року. Фахівці вже повідомили про своє відкриття в Асоціацію GSM.

джерело: thehackernews.com